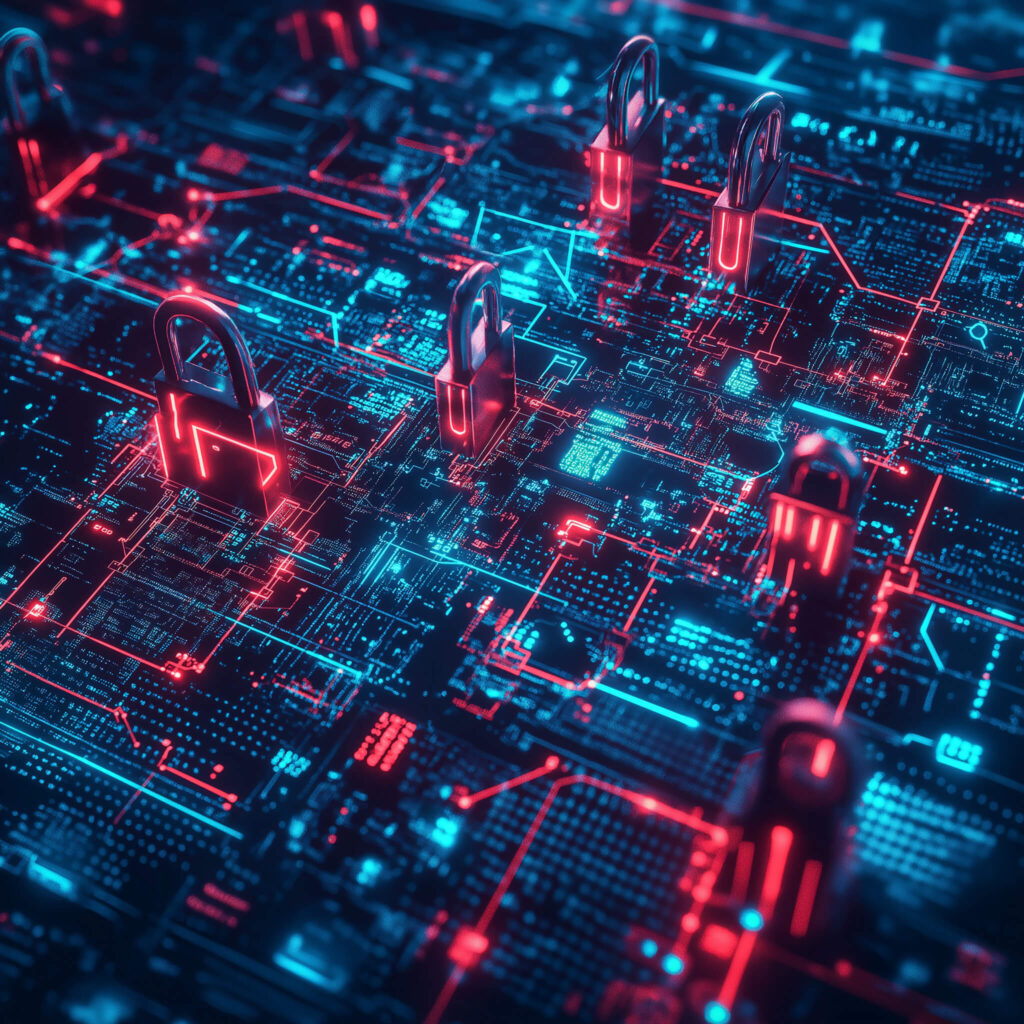

Passwordless & MFA voor kmo’s: zo voorkom je datalekken van wachtwoorden

Wachtwoorden zijn nog altijd de zwakste schakel in IT-beveiliging. Ze worden hergebruikt, gelekt, geraden of […]

Passwordless & MFA voor kmo’s: zo voorkom je datalekken van wachtwoorden Read More »