De beveiliging van toegang tot systemen en data is van cruciaal belang voor kmo’s. Cyberaanvallen zoals phishing en brute force-aanvallen zijn aan de orde van de dag, en een goed authenticatiesysteem kan de eerste verdedigingslinie vormen. User authenticatiemethoden zoals wachtwoorden, biometrie, tweefactorauthenticatie (2FA) en single sign on (SSO) spelen hierbij een sleutelrol. Maar welke methode past het beste bij jouw bedrijf? Bij Datalink helpen we bedrijven om de juiste authenticatieoplossing te kiezen, zodat gevoelige bedrijfsinformatie veilig blijft. In dit artikel bespreken we de voor- en nadelen van wachtwoorden, biometrie, 2FA en SSO, en hoe je deze kunt inzetten voor optimale beveiliging.

1. Wachtwoorden: de basis van authenticatie

Wachtwoorden zijn de meest traditionele en gebruikte vorm van authenticatie. Gebruikers voeren een uniek wachtwoord in om toegang te krijgen tot hun account of systeem. Hoewel dit de eenvoudigste en goedkoopste manier van authenticatie is, is het ook een van de kwetsbaarste. Veel mensen gebruiken zwakke, voor de hand liggende of hergebruikte wachtwoorden, waardoor hackers makkelijk toegang kunnen krijgen tot accounts. Het risico van een datalek wordt daardoor groter, vooral wanneer wachtwoorden eenvoudig te raden of te kraken zijn.

Hoe maak je wachtwoorden veiliger?

- Gebruik sterke, unieke wachtwoorden die bestaan uit een combinatie van letters, cijfers en speciale tekens.

- Maak gebruik van een password management tool om complexe wachtwoorden te genereren en op te slaan.

Hoewel wachtwoorden een belangrijke vorm van beveiliging zijn om ongeoorloofde toegang te weren, zijn ze tegenwoordig niet meer voldoende om je systemen volledig te beschermen. Daarom is het belangrijk om extra lagen van beveiliging toe te voegen, zoals 2FA en biometrische verificatie.

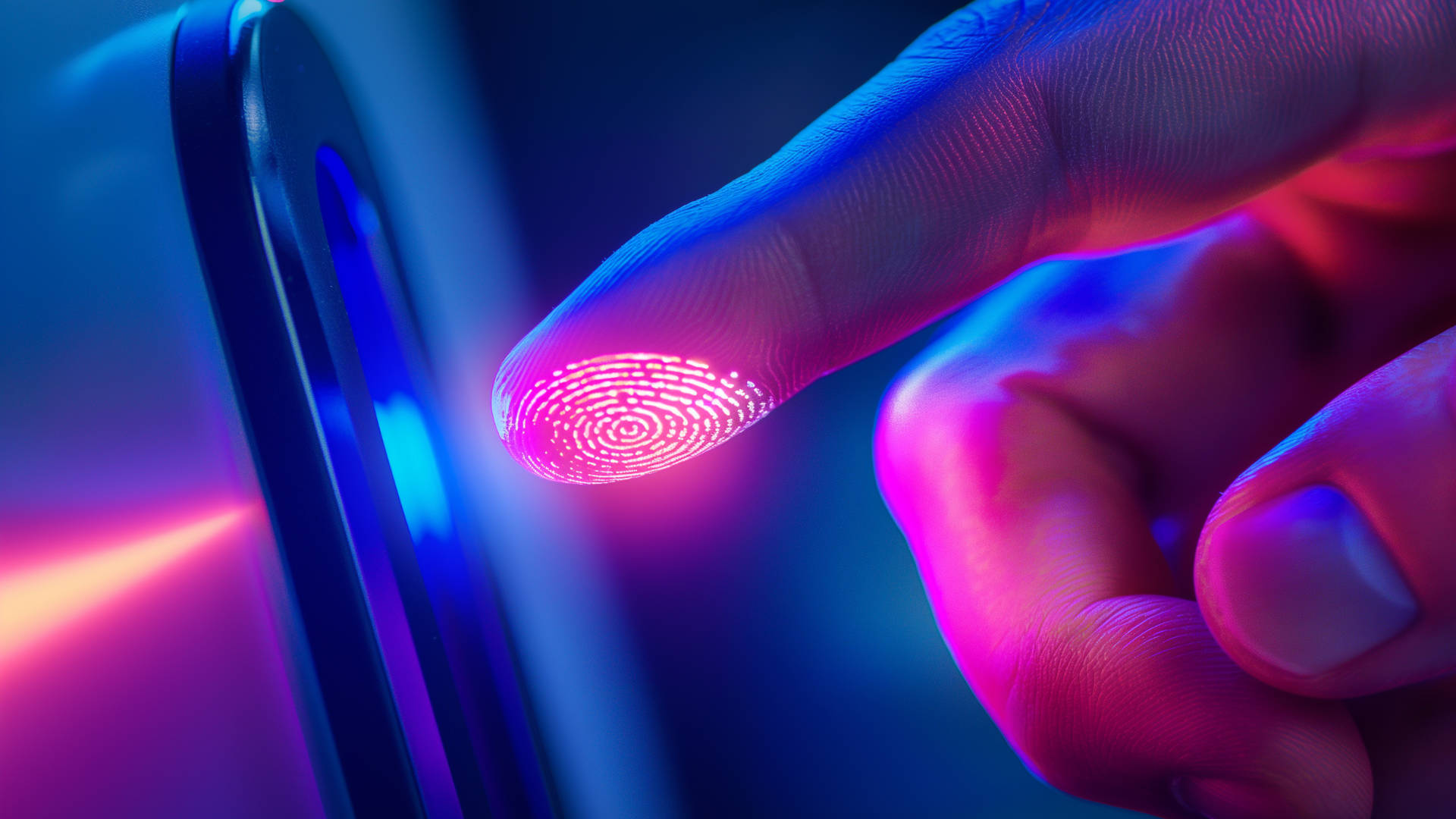

2. Biometrische authenticatie: unieke fysieke kenmerken als toegangssleutel

Biometrische authenticatie maakt gebruik van unieke fysieke kenmerken zoals vingerafdrukken, gezichtsherkenning of irisscans om toegang te verlenen tot systemen. Deze methode wordt steeds vaker toegepast, ook in de zakelijke wereld, omdat het moeilijker is om een vingerafdruk of gezichtsprofiel na te bootsen dan een wachtwoord te kraken.

De belangrijkste voordelen van biometrische authenticatie zijn:

- Hoge mate van veiligheid: Omdat biometrische gegevens uniek zijn, is de kans dat iemand anders dezelfde toegang krijgt bijna nihil.

- Gebruiksgemak: Geen gedoe met het onthouden van wachtwoorden of codes. Een scan van een vingerafdruk of gezicht is vaak voldoende.

De belangrijkste nadelen van biometrische authenticatie zijn:

- Privacyoverwegingen: Sommige medewerkers kunnen terughoudend zijn om hun biometrische gegevens af te staan.

- Apparaat- en softwarekosten: Biometrische scanners of gezichtsherkenningssystemen vereisen een investering in hardware en soms specifieke software.

Hoewel biometrie een uitstekende beveiligingsoptie is, kan het kostbaar zijn om in te voeren, vooral voor kleinere kmo’s. Bovendien kunnen technische beperkingen of omgevingsfactoren, zoals slecht licht voor gezichtsherkenning, de effectiviteit ervan verminderen. Tenslotte zijn biometrische gegevens persoonsgegevens en is het belangrijk om te blijven voldoen aan de GDPR.

3. Tweefactorauthenticatie (2FA): een dubbele beveiligingslaag

Tweefactorauthenticatie (2FA) is een van de krachtigste en meest gebruikte methoden om de toegang tot systemen op een professionele manier te beveiligen. In plaats van alleen te vertrouwen op een wachtwoord, vereist 2FA een extra verificatiestap, zoals een code die naar een mobiele telefoon wordt gestuurd per sms of in een authenticatie-app. Dit betekent dat zelfs als iemand het wachtwoord van een gebruiker kent, deze persoon nog steeds geen toegang heeft zonder de tweede verificatiefactor.

De meest voorkomende vormen van 2FA zijn:

- SMS-codes: Een eenmalige code wordt naar het mobiele apparaat van de gebruiker gestuurd. Let wel op met deze methode want er kunnen sim swaps uitgevoerd worden.

- Authenticatie-apps: Apps zoals Google Authenticator of Microsoft Authenticator genereren unieke verificatiecodes.

- Hardware tokens: Fysieke apparaten die een unieke code genereren voor toegang.

Veel kmo’s (en softwarebedrijven) kiezen voor 2FA omdat het een kosteneffectieve en eenvoudige manier is om de beveiliging aanzienlijk te verbeteren zonder grote investeringen. Zelfs als een wachtwoord wordt gestolen, kan een aanvaller zonder de tweede verificatiestap geen toegang krijgen. 2FA kan tegenwoordig eenvoudig worden toegepast en is compatibel met veel platforms.

4. Single Sign-On (SSO): vereenvoudigde toegang tot meerdere systemen

Single Sign-On (SSO) is een authenticatiemethode waarbij gebruikers slechts één keer hoeven in te loggen om toegang te krijgen tot meerdere systemen of applicaties. Dit wordt veel gebruikt in bedrijven waar werknemers toegang moeten hebben tot verschillende tools en platforms. Door een centrale login te gebruiken, vermindert SSO het aantal wachtwoorden dat gebruikers moeten beheren en verkleint het de kans op zwakke wachtwoorden of wachtwoordhergebruik.

SSO kan worden gecombineerd met andere beveiligingsmaatregelen, zoals 2FA, om een nog hoger niveau van beveiliging te bieden.

Vergeet authenticatie niet in je cybersecuritybeleid

Het beveiligen van je kmo tegen ongeoorloofde toegang is essentieel om datalekken en cyberaanvallen te voorkomen. Wachtwoorden blijven de basis van authenticatie, maar alleen vertrouwen op wachtwoorden is niet genoeg. Door aanvullende beveiligingslagen te implementeren, zoals tweefactorauthenticatie, biometrie of SSO, kun je je systemen veel beter beschermen tegen ongewenste toegang. Denk goed na over de behoeften van je bedrijf en de gevoeligheid van de informatie die wordt verwerkt, en bepaal zo welke authenticatiemethoden het beste aansluiten bij je beveiligingsstrategie.

Klaar om extra in te zetten op beveiliging?

Wil je meer weten over hoe je de juiste authenticatiemethode kiest voor de systemen van je kmo? Het team van Datalink staat klaar om je hierin te ondersteunen.